Kara dotkliwa dla Chrome'a

1 marca 2012, 10:25Kara, którą sam sobie wymierzył Google, okazała się dotkliwa dla przeglądarki Chrome. Jej rynkowe udziały spadły, zyskały natomiast Internet Explorer i Firefox.

Microsoft zapowiada Internet Explorera 8

20 grudnia 2007, 09:46Microsoft poinformował, że wersja Beta 1 Internet Explorera 8 ukaże się w pierwszej połowie przyszłego roku. Na udostępnionym przez koncern filmie widać też, że najnowszy IE pomyślnie przechodzi test Acid2. Dotychczas przeglądarki Microsoftu nie radziły sobie z tym testem, ponieważ koncern z Redmond stosował własne standardy przetwarzania przez przeglądarkę witryn WWW.

Edge - nowa przeglądarka Microsoftu

8 maja 2015, 17:28Wraz z Windows 10 zadebiutuje nowa microsoftowa przeglądarka Edge (Project Spartan), która radykalnie zerwie z dziedzictwem Internet Explorera. Całkiem sporo już o niej wiemy.

Bukiet od Microsoftu

5 marca 2010, 13:01Mieszcząca się Denver firma Aten Design Group zorganizowała niedawno happening, którego tematem był pogrzeb Internet Explorera 6. Zdjęcia z tego wydarzenia wywołały poruszenie w Seattle, stolicy stanu Washington, w pobliżu której znajduje się Redmond, siedziba Microsoftu.

Koniec spadków Internet Explorera?

3 kwietnia 2012, 09:02Od końca ubiegłego roku obserwujemy rosnące zainteresowanie Internet Explorerem. Przeglądarka, która od dawna traci rynkowe udziały, zaczęła je zyskiwać i najwyraźniej odbywa się to kosztem jej konkurencji

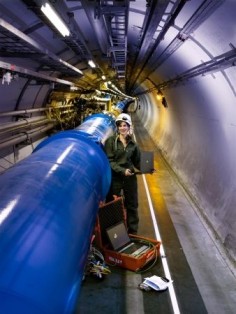

Grid - powstaje Internet przyszłości

8 kwietnia 2008, 10:44Zaczątkiem sieci komputerowych był wojskowy Arpanet, jednak współczesny Internet powstał w Europejskim Ośrodku Badań Nuklearnych (CERN). Teraz powstaje w nim Internet przyszłości - sieć, która zapewni transmisję nawet 10 000 razy szybszą, niż współczesne sieci szerokopasmowe.

Microsoft chce przestrzegania standardów

18 czerwca 2015, 13:04Przez wiele lat jednym z głównym problemów internetu była niekompatybilność przeglądarek. Właściciel najpopularniejszej z nich – Microsoft – stosował własne rozwiązania, które często były odmienne od proponowanych standardów. Wydaje się, że taka taktyka odeszła do przeszłości.

Intel chwali się wynikami

16 stycznia 2015, 11:29Intel ogłosił, że ubiegły rok był kolejnym rekordowo dobrym pod względem finansowym. W samym tylko czwartym kwartale przychody Intela wyniosły 14,7 miliarda USD, a dochód netto zamknął się kwotą 3,7 miliarda dolarów czyli 74 centy na akcję.

Windows 10 najbezpieczniejszy. Jak lepiej chronić naszą prywatność przed Microsoftem?

20 stycznia 2017, 16:40Internet Storm Center informuje, że Windows 10 jest najbezpieczniejszą z dotychczasowych edycji Windows. Organizacja, która monitoruje bezpieczeństwo internetu opublikowała też zestaw porad, jak spowodować, by system wysyłał do Microsoftu mniej informacji.

Sława w skali mikro

22 maja 2008, 08:32Kultura masowa tworzy i hołubi celebrities, a także celetoidów, czyli gwiazdy tabloidów. Coraz częściej słyszy się jednak o tzw. microcelebrities. Kto to taki i kto może nim zostać? Mikrocelebryta jest znany jak prawdziwa gwiazda, ale dużo mniejszemu gronu: tysiącowi, kilkuset, a czasem nawet tylko kilkudziesięciu osobom. To odpowiednik Angeliny Joli czy George'a Clooneya, ale w skali mikro, stąd nazwa zjawiska i człowieka. Inni, czyli fani, interesują się jego życiem.